Sadržaj:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:06.

- Zadnja izmjena 2025-06-01 06:08.

Prakhar Agrawal mlađi istraživač (IoT Exploiti)

SIGURNI HARDVER

UVOD

U ovom postu ćemo raspravljati o tome kako učitati prilagođeni firmver na Sonoff uređaj i kontrolirati ga pomoću njegove IP adrese

PRISTUP

Koristit ćemo uart pinove na uređaju zajedno s konvertorom PL2303 za bljeskanje prilagođenog firmvera (naime Tasmota firmvera) na uređaju, a zatim ćemo upotrijebiti alat za mapiranje mreže (nmap) za dobijanje ip adrese SONOFF -a basic

O uređaju

Sonoff uređaj je u osnovi WiFi modul ESP8266 kojim se može upravljati putem mobilne aplikacije, a njegova funkcija je uključivanje/isključivanje releja na sonoff uređaju pa se može koristiti za pametan rad bilo kojeg elektroničkog uređaja (dodaje kontrolu nad WiFi funkcijom)

Supplies

Potrebni alatiEsptool Esptool se koristi za bljeskanje i stvaranje sigurnosne kopije originalnog firmvera Nmap Nmap alat se koristi za skeniranje mreža i portova preko mreže, na koje je vaše računalo povezano. Ovaj alat će se koristiti za dobijanje IP adrese SONOFF -a osnovni

Korak 1: UGRADNJA POTREBNIH ALATA

INSTALIRANJE NMAP-a:-

Za instaliranje nmap alata morate upisati naredbu ispod na svom terminalu

sudo apt-get install nmap

INSTALIRANJE ESPTOOL-a:- Da biste instalirali esptool, provjerite imate li instaliran python3 na svom računaru. Ako nemate instaliran python3, unesite donju naredbu na svom terminalu

sudo apt-get install python3

Sada kada instalirate python3 na računaru, idite na donju vezu i preuzmite datoteku izvornog koda (tar.gz) i izdvojite fasciklu u direktorijumu Dokumenti

https://github.com/espressif/esptool/releases

Zatim idite na komandnu liniju i unesite naredbu ispod-

cd/documents/esptool

Korak 2: IZRADA REZERVNIH KAPIJA I FLEŠIRANJA FIRMERA

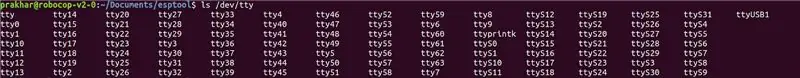

Da biste napravili sigurnosnu kopiju firmvera, morat ćete prvo provjeriti na port na koji je povezan vaš SONOFF, kako biste to učinili, u terminal unesite sljedeće:

ls/dev/tty tty/ACM (broj) ili ttyUSB (broj) je potreban port. Zabeležite to negde.

Sada u direktorij esptool upišite sljedeću naredbu-

sudo./esptool.py -port/dev/ttyUSB (broj) read_flash 0x00000 0x100000 image1M.bin

Ovo bi trebalo stvoriti sigurnosnu kopiju firmvera pod imenom image1M.bin u direktoriju esptool

Da biste ažurirali novi firmver, posjetite datu web stranicu, pomaknite se do dna i preuzmite datoteku sonoff.bin i spremite je u mapu esptool koja je opisana u prethodnim koracima. https://github.com/arendst/Sonoff-Tasmota/release… upišite sljedeće u naredbenu liniju:

sudo./esptool.py -port/dev/ttyUSB (broj) write_flash -fs 1MB -fm dout 0x0 sonoff.bin

Korak 3: UPRAVLJANJE UREĐAJOM

Sada za kontrolu uređaja trebate dobiti ip adresu uređaja za koji ćemo koristiti nmap alat

U naredbeni redak upišite sljedeće:

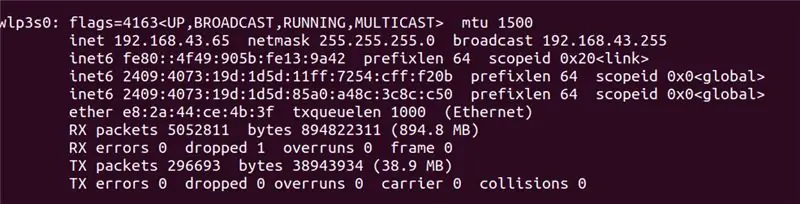

Ifconfig

Obratite pažnju na inet masku i masku mreže.

Pretpostavimo da je vaš inet 192.168.43.65 Sada u naredbeni redak upišite sljedeće:

Nmap -sn 192.16.43.0/24

NAPOMENA-provjerite jesu li vaš računar i SONOFF povezani na istu mrežu

Nakon završetka skeniranja moći ćete vidjeti ip adresu SONOFF uređaja, kao i ip adrese svih uređaja povezanih na tu mrežu

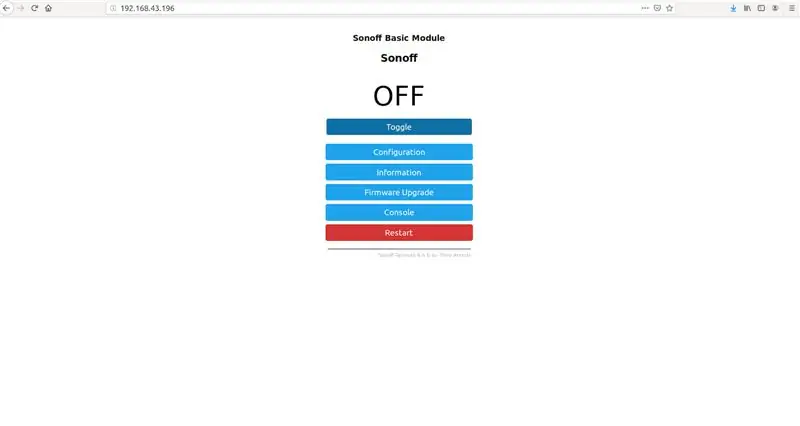

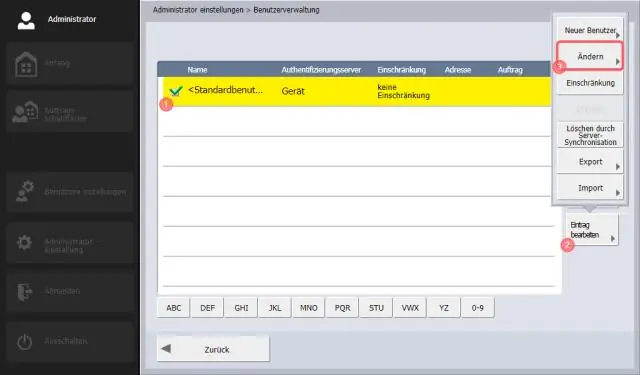

Korak 4: OSTVARUJE SE PRISTUP

Unesite IP adresu u svoj web preglednik i moći ćete dobiti sličan kontrolni izbornik poput ovog

UPOTREBA:

Pomoću ovog izbornika možete dobiti pristup ssID -u i lozinkama žrtve, pa čak i odbiti pristup uređaju

Za bilo koji drugi upit možete mi poslati poruku na adresu prakhar.agrawal001@gmail.com

Preporučuje se:

Kako izgraditi jeftini EKG uređaj: 26 koraka

Kako napraviti jeftini EKG uređaj: Pozdrav svima, moje ime je Mariano i biomedicinski sam inženjer. Proveo sam nekoliko vikenda na dizajniranju i realizaciji prototipa jeftinog EKG uređaja zasnovanog na Arduino ploči povezanoj putem Bluetootha na Android uređaj (pametni telefon ili tablet). Ja bih

Kako napraviti Arduino uređaj za socijalno distanciranje s PIR -om: 4 koraka

Kako napraviti Arduino uređaj za socijalno distanciranje s PIR -om: 1

ASS uređaj (antisocijalni društveni uređaj): 7 koraka

ASS uređaj (antisocijalni društveni uređaj): Recimo da ste osoba koja voli biti u blizini ljudi, ali ne voli da im se približavaju. Takođe volite ljude i teško vam je reći ljudima ne. Tako da ne znate kako im reći da odustanu. Pa, unesite - ASS uređaj! Y

Kako kontrolirati uređaj pomoću Raspberry Pi i releja - OSNOVE: 6 koraka

Kako upravljati uređajem pomoću Raspberry Pi -a i releja - OSNOVE: Ovo je osnovni i jasan vodič o tome kako kontrolirati uređaj pomoću Raspberry Pi -a i releja, koristan za izradu IoT projekata. Ovaj vodič je za početnike. slijedite ih čak i ako nemate nikakvo znanje o korištenju maline

Kako hakovati Vista roditeljski nadzor kao standardnog korisnika .: 6 koraka

Kako hakovati Viste roditeljsku kontrolu kao standardnog korisnika: ovo je opis o tome kako hakovati Windows vista roditeljski nadzor kao administrator. ako ste administrator, možete kontrolirati roditeljski nadzor tako da to zaista nije potrebno